哎哟喂,说到这个

咱今儿就唠点实在的,不说那些虚头巴脑的理论。我把昨晚踩过的坑、后来怎么爬出来的,包括那个让我抓狂的“ai网络代理端口怎么开”的问题,用咱老百姓能听懂的大白话捋一遍。你要是也正被这事儿搞得头疼,

一上来就给你个下马威:啥是代理端口?

先别急着划走,我不跟你扯什么OSI七层模型。你就把AI代理想象成一个跑腿的,你的电脑(或者树莓派)是老板,网线那头的大模型API(比如DeepSeek、通义千问)是合作方。老板想跟合作方递个话,但这中间可能隔着一堵墙(网络限制),或者老板不想让人知道是他直接递的话(隐私保护)。

这时候,跑腿的(代理)就派上用场了。那“端口”是啥?就是你告诉跑腿的:“你甭走后门,也别翻窗户,就走8080那个特定的门进去。”这个门牌号,就是端口。ai网络代理端口怎么开,说白了,就是怎么给这个跑腿的指一条明路,告诉他从哪个门进出。

第一次配置,我被这个“本地”给坑惨了

我记得特清楚,昨晚上我在树莓派上装完一个开源的AI网关(好像是叫OpenClaw之类的,具体名儿我忘了),心里还美滋滋的,寻思这不挺简单嘛。结果呢?在同一个局域网里,我用我那台破联想笔记本,打开浏览器,输入 http://树莓派的IP:18789,网页死活打不开! 转圈转了半天,最后给我来个“无法访问此网站”。

我当时就懵了,啥情况?服务我明明启动了呀!后来折腾了半天,在一个旮旯胡同里找到一篇帖子,才恍然大悟——原来那个AI网关默认的德行是只绑在127.0.0.1上。这是啥意思?就好比那个跑腿的(代理)把自己关在屋里,只接老板(树莓派自己)的电话,外面的人打爆了他也不接-5。

这哪行啊!我必须得让他接“外线”。这就得去改配置文件,把那该死的bind地址从localhost或者127.0.0.1改成0.0.0.0。这个0.0.0.0翻译成人话就是:“只要是来找我的,不管你是从哪个网卡来的,我都接!”-5

所以啊,兄弟,如果你也碰到局域网里别的设备连不上你的AI代理,第一反应别去怀疑防火墙(虽然有时候也是它的问题),先去瞅瞅配置文件里有没有把这茬给忘了。改完之后重启一下服务,哎,世界就清净了,能连上了。

你以为这就完事了?天真!跨域和HTTPS那俩“拦路虎”

连是连上了,结果又出新幺蛾子。浏览器里是出了个界面,但红彤彤一片报错,说什么“origin not allowed”-5。我当时就想骂人,这又咋了?后来才明白,这是浏览器的“洁癖”在作祟,也就是常说的跨域问题。

你想啊,我的笔记本浏览器(源)想从树莓派的AI代理(目标)那儿拿数据,浏览器一看,好家伙,IP地址都不一样,这能随便让你拿?万一是不安全的呢?直接给你拦截了。解决这个倒不难,就是个“拉白名单”的事儿。我得再次钻进那个配置文件里,找到allowedOrigins那一栏,把我笔记本的IP地址,或者干脆把我整个局域网的地址段加进去,告诉浏览器:“这孩子是我朋友,让他进!”-5

但这还没完,更坑的在后面。等我好不容易把跨域搞定了,界面是出来了,结果页面上的某个按钮一点,又报错!这回说的是什么“安全上下文”,还提到了HTTPS-5。我查了一下,这又是现代浏览器的一个“怪癖”:有些牛逼的功能(比如涉及到设备身份验证的),你必须在HTTPS那种加密连接下才能用。我直接用HTTP访问,等于是在大街上大声吆喝我的账号密码,浏览器出于保护,直接罢工。

得,那就上HTTPS吧。我照着教程用openssl命令给自己生成了一个“假”的证书(也就是自签名证书)。这一步也有讲究,生成的时候那个Common Name(CN)一定要填你树莓派的IP地址,不能填域名啥的,不然浏览器不认-5。

代码里的那点事儿:环境变量的大作用

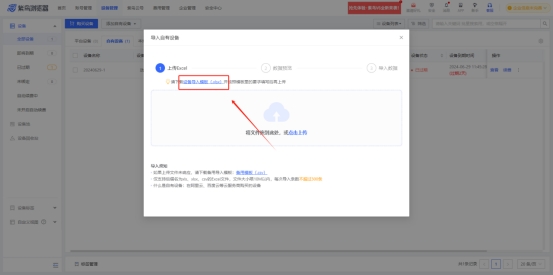

刚才说的都是那种带网页端的AI网关。有时候咱就是在代码里用代理,比如写个Python或者Node.js脚本调OpenAI或者DeepSeek。这时候,ai网络代理端口怎么开就换了个玩法。

我更喜欢用环境变量,这玩意儿一旦设好了,很多程序自己就能识别,省心。比如在你的命令行里敲:

如果是Linux或者macOS export HTTP_PROXY="http://192.168.1.100:8080“ export HTTPS_PROXY="http://192.168.1.100:8080"

或者是在Windows的PowerShell里:

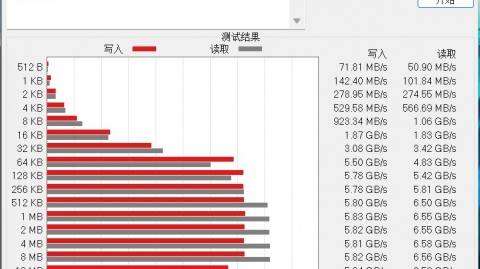

$env:HTTP_PROXY="http://192.168.1.100:8080“这样一来,只要你跑的脚本不是太另类,它就会自动通过192.168.1.100这个代理服务器的8080端口去联网-9-10。这个方法对于用MiGPT这类智能家居接入AI的朋友尤其有用,别再傻乎乎地去改源码了,设个环境变量,立竿见影-10。

端口被占了咋整?换个门牌号呗

还有个很常见的情况,就是你想用的那个端口,比如8080,已经被别的程序占了。这时候咋弄?你不能把人家赶走吧?只能自己换个地儿。

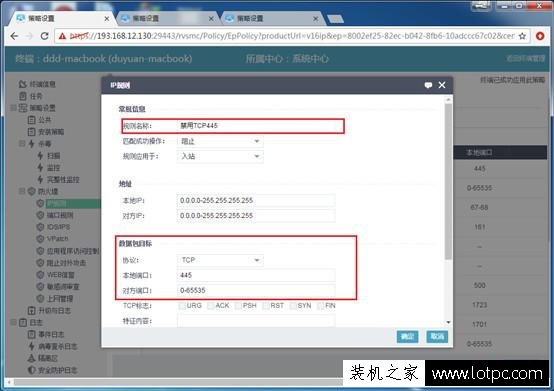

像那个Higress AI网关,它默认的HTTP端口是8080,控制台端口是8001。如果你嫌这两个数字不吉利,或者被占了,在运行那个安装脚本之前,先下载下来,把里面的DEFAULT_GATEWAY_HTTP_PORT改成你想要的,比如8866,然后再运行脚本-1-6。这不就妥了嘛!

所以说,碰到端口问题别慌,就跟你去澡堂子,这个柜子被人用了,你就换个柜子,只要钥匙(端口号)和门(IP地址)对上号,一样能洗澡。

反正经过昨晚这一通折腾,我是深刻体会到了。配置这玩意儿,三分靠技术,七分靠细心。那些报错信息,虽然看着吓人,但其实每一句都在告诉你是哪儿出了岔子。关于“ai网络代理端口怎么开”,我的经验就是:先看监听(是不是只听了本地),再看跨域(浏览器拦没拦),最后看协议(是不是非要HTTPS)。把这三关过了,基本上就大路朝天,各走半边了。

好了,我这点破事儿就唠叨这么多。我知道能搜到这篇文章的,肯定也都遇到过类似的糟心事儿。来来来,咱们评论区唠起来,有啥问题尽管甩过来,我看到就回。

网友“树莓派不太冷”问:

哥,我跟你的情况一模一样,也是在树莓派上搞。我现在已经能通过HTTPS访问那个AI网关的页面了,但是每次打开浏览器都提示“您的连接不是私密连接”,要我点“高级”然后“继续访问”。虽然能用,但每次都要点一下,烦死了。有没有啥办法能让浏览器彻底信任我这个自签名证书,别再弹窗了?

我的回复:

哎,这个问题我昨晚上也研究了,确实每次弹窗挺烦人的,感觉跟做贼似的。你这个需求,说白了就是想让浏览器“彻底信任”你这个自己造的“假证”。

我给你捋两个法子,你根据自己情况挑一个:

第一个法子,把证书“安装”到你的电脑里。你不是在树莓派上用openssl生成了那个cert.pem文件吗?把它下载到你那台用来访问的笔记本上。然后:

如果你是Windows,双击这个

.pem文件,选择“安装证书”,然后选择“本地计算机”,再选择“将所有的证书都放入下列存储”,点“浏览”,选择“受信任的根证书颁发机构”,一路点确定就行-3。如果你是Mac,双击打开钥匙串访问,把这个证书拖进去,然后找到它,双击把“信任”里面的“使用此证书时”改成“始终信任”。

搞完这一步,你再打开HTTPS的地址,就跟访问百度一样,不会有任何提示了,爽歪歪。 不过提醒一下,这只是在你这台电脑上管用,换台电脑还得再来一遍。

第二个法子,是看你那个AI网关软件有没有高级设置。有些网关支持配置真正的证书,比如你可以去弄个免费的Let‘s Encrypt证书,绑定个域名,然后用域名访问。不过这涉及到公网域名和解析,对咱在家里折腾的来说,稍微有点复杂。

我个人建议,你要是就自己用,用第一种法子最省事,一劳永逸。这其实就是人家大厂文档里说的,通过修改Java或者系统的trust store,让自签名的证书变成系统“自己人”-3。去试试看,保证管用!

网友“代码敲到手抽筋”问:

文章里提到的环境变量设置代理,我试了,确实能让我本地的Python脚本走代理访问OpenAI。但我有个情况比较特殊,我的代理服务器是需要用户名和密码认证的。我把用户名密码直接写在HTTP_PROXY里,像这样:http://username:password@192.168.1.100:8080。结果运行的时候报错,说地址格式不对,好像是密码里有个“@”符号给解析错了。这该怎么搞?

我的回复:

哈哈,你这个我太熟了,这是典型的“特殊符号背锅案”!你在密码里用了“@”符号,对吧?这玩意儿在URL里是有特殊含义的,它是用来分隔“认证信息”和“服务器地址”的。所以一碰到这个符号,解析器就蒙圈了:“咦?怎么这么多@?我该听谁的?”

解决这个问题有两个路子:

第一个路子,对特殊符号进行“转义”。简单说,就是把它“伪装”起来。在URL编码里,“@”符号对应的编码是%40。所以,假如你的密码本来是“abc@123”,那你在环境变量里就得写成http://username:abc%40123@192.168.1.100:8080-10。这样一来,解析器就知道这个%40其实是个“@”,而不是分隔符了。

第二个路子,把认证信息单独抽出来。这得看你用的具体是什么库或者软件。有些更智能的代理客户端,支持通过另外的环境变量来指定用户名和密码,比如有的软件会认PROXY_USER和PROXY_PASS。或者,有些代码里可以分开配置,代理地址里只写IP和端口,认证信息通过headers或者其他方式传过去。

我个人比较推荐第一种,改个编码最直接。不过你得仔细检查一下,除了“@”,你的密码里还有没有别的特殊字符,比如“”、“$”、“%”、“&”这些,它们都有对应的编码,都得换一遍。改完之后,记得先echo $HTTP_PROXY看看对不对,再跑脚本。这个问题在配置MiGPT这类需要代理认证的工具时尤其常见,稍微注意一下就能解决-10。

网友“网络小学生”问:

大佬,我连那个配置文件都找不到,我用Docker跑的一个AI网关,那个allowedOrigins在哪改啊?我看网上说用docker run的时候可以加-p参数把端口映射出来,这跟改配置文件里的端口是一回事儿吗?

我的回复:

哎呦,这位同学问到了关键点上,也是很多新手容易懵圈的地方。Docker的情况跟直接在系统里装软件完全是两个逻辑,你得把它理解成一个“集装箱”。

你那个AI网关,运行在集装箱(容器)里面,它自己觉得自己在里面的世界端口是18789,舒服得很。但是,集装箱是封闭的,外面的世界(你的宿主机,也就是树莓派本身)看不到里面的18789。那个-p参数,就是命令你在集装箱的墙上打一个洞。比如你设置-p 8866:18789,意思就是:“外面的人要是敲8866这个门,你就把这个请求原封不动地转给里面那个18789的服务”-1-6。这不是改配置文件里的端口,这是在做端口映射。配置文件里依然写的是18789,你不用动它。

至于你说的allowedOrigins,这玩意儿是软件本身的功能,不是Docker的功能。所以你得想方设法进到集装箱里面去改配置文件。

方法一: 如果你启动容器的时候,用了

-v参数把配置文件目录挂载出来了(比如-v /home/pi/openclaw/config:/app/config),那你就可以直接在树莓派的/home/pi/openclaw/config目录下找到配置文件来改,方便得很。方法二: 如果你没挂载,那就得“钻进”容器里改了。先用

docker ps找到你的容器ID,然后用docker exec -it 容器ID /bin/bash进到容器内部,在里面找到配置文件,用vi或者nano改。

所以啊,用Docker,要分清楚宿主机端口(-p左边那个)和容器内端口(-p右边那个)。改跨域配置,你得去改容器内部的软件配置文件,或者把配置文件挂出来再改。这问题问得好,说明你在动脑子了!